DK33: DNSSEC

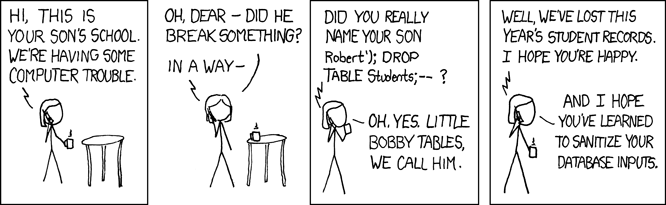

Eine der Grundlagen und zugleich ältesten Protokolle des Internets heißt DNS. Dies beantwortet die Frage, welche IP-Adresse eine Domain besitzt. Wie so viele Protokolle ist auch hier kein Schutz vor falschen Antworten und anderem eingebaut. Ein Versuch, den Zustand zu heilen, heißt DNSSEC. Damit können Einträge kryptografisch geprüft und Fälschungen erkannt werden.

Wir haben Lutz Donnerhacke in die Sendung eingeladen. Lutz arbeitet bei einem Jenaer ISP und ist Mitglied des EURALO-Boards der ICANN. Er hat vielfältige theoretische und praktische Erfahrung im Einsatz von DNSSEC und stand uns in der Sendung Rede und Antwort.

Download und Anhören

Musik

Eine Liste der gespielten Titel folgt später.

Shownotes

- WP: Domain Name System (DNS)

- WP: IPv4

- Netplanet: Die geheime Top-Level-Domain

- WP: Jon Postel

- WP: Request for Comments

- New gTLD Program

- .guru-Domain

- WP: Internet Corporation for Assigned Names and Numbers

- Fragen zur ICANN-Kandidatur von Lutz Donnerhacke

- ICANN 50

- WP: Andy Müller-Maguhn

- At-Large Community

- European Regional At-Large Organization

- .cat-Domain

- DENIC

- IDN ccTLD Fast Track Process

- WP: Internationale Fernmeldeunion (ITU)

- WP: Resource Record

- Hackers exploit vulnerability in 2Wire modems to steal Mexican bank accounts

- Gesetz zur Regelung der Rahmenbedingungen für Informations- und Kommunikationsdienste

- WP: Rechtsberatungsgesetz

- SZ Magazin: Schlüssel zur Macht

- Schneier: DNSSEC Root Key Split Among Seven People

- .xxx-Domain

- Telefonnummern bei der DENIC (ENUM)

- Internet Assigned Numbers Authority (IANA)

- WP: IANA

- Heise: NSA-Skandal und US-Etatkrise: IP-Registries, ICANN, IETF und W3C gegen nationalstaatliche Internet-Fragmentierung

- WP: Root-Nameserver

- NETMundial

- ZEIT: Die Netzwelt verhandelt erstmals auf Augenhöhe

- DoJ: Federal Courts Order Seizure of 150 Website Domains Involved in Selling Counterfeit Goods as Part of DOJ, ICE HSI and FBI Cyber Monday Crackdown

- WP: Conficker

- Conficker Working Grouponficker Working Group

- SPON: “Worm”: Der Conficker-Schwarm

- RFC 4255: Using DNS to Securely Publish Secure Shell (SSH) Key Fingerprints

- DNSSEC Amplification Attack

- WP: DNS Amplification Attack

- Cloudflare: Technical Details Behind a 400Gbps NTP Amplification DDoS Attack

- WP: DNS-based Authentication of Named Entities (DANE)