Die Wahlen zu universitären Gremien sprechen in aller Regel wenige

Studenten an. Ein Fünftel oder weniger der Wähler kommen ihrem

Recht nach. Die Friedrich-Schiller-Universität (FSU) in Jena glaubt nun,

ein Gegenmittel gefunden zu haben: Online-Wahlen.

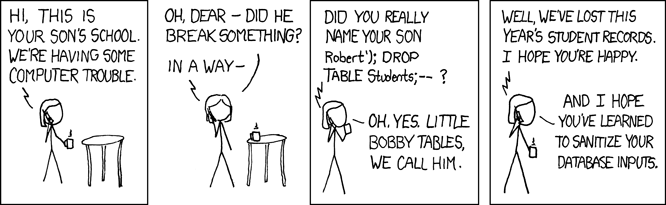

In der aktuellen Wahl sollte das System POLYAS der Firma Micromata

zum Einsatz kommen. Über ein Formular meldet sich die Student unter

Verwendung seines Geburtsdatums, seiner Matrikelnummer sowie einer

festgelegten Passphrase an. Danach wird von der Software ein

Wahlschein präsentiert. Studierende geben die Stimme ab und die

Software zählt am Ende aus. Eigentlich klingt das alles ganz

einfach. Wie jedoch schon der Start zeigte, gibt es eine Vielzahl

von Problemen.

Christoph Pregla erzählt im Podcast, dass eine von drei Komponenten

der Software zunächst nicht gestartet werden konnte. Es gab dann

längere Telefonate zwischen Micromata und der FSU. Die beteiligten

Personen verließen dann die Räumlichkeiten. Es ist unklar, was in

dieser Zeit mit dem Rechner passierte. Ein Angreifer hätte

eventuell leichtes Spiel. Die Software konnte letztlich gestartet

werden. Jedoch fiel irgendwann auf, dass die Online-Version des

Wahlzettels von der Druckversion abwich. Während auf dem gedruckten

Wahlzettel korrekt die Abgabe von drei Stimmen möglich war, konnten

online nur zwei Stimmen abgegeben werden. Dieser Fehler führte dann

zum Abbruch der Online-Wahl durch das Wahlamt.

Im zweiten Teil des Podcasts erzählt Christoph dann von weiteren

Problemen, die er bei der Software sieht und auch von Aktionen, die

vom Studierendenrat der FSU geplant werden. Constanze Kurz liefert

im ersten Teil einige Informationen zu den theoretischen Problemen

von Online-Wahlen und erzählt von der GI- sowie ÖH-Wahl. Es war

eigentlich geplant, die Aufzeichnung zu dritt mit Christoph zu

machen. Aber wir hatten das Treffen verpeilt. Daher gibt es zwei

getrennte Gespräche.

Im folgenden habe ich noch einige Informationen zum Hintergrund aufgeschrieben. Dies entstammt meiner Mitschrift aus der Veranstaltung sowie meiner Erinnerung:

Am 5. April 2012 fand an der FSU eine Präsentation von Micromata

statt. Dort sprachen sowohl Vertreter des Wahlamtes wie auch

Firmenvertreter. Herr Rüttger vom Wahlamt machte dort deutlich,

die Einführung der Online-Wahlen zwei Ziele verfolgen.

- Erhöhung der Wahlbeteiligung

- Kostenersparnis durch Vereinfachung des Verfahrens

Im Sommersemester 2012 finden kleine Gremienwahlen, Wahlen zum

Stura, zu den Fachschaftsräten und zum Rat der Graduiertenakademie

statt. Daneben gibt es eine Urabstimmung über Online-Wahlen. Dadurch

ergibt sich gegebenenfalls die Möglichkeit, Online-Wahlen bei

studentischen Gremien einzusetzen. Die laufende Online-Wahl

berücksichtigt nur Gremien der Uni.

Momentan gibt es an der FSU 18.000 Wahlberechtigte. Für die müssen Zettel

gedruckt und versandt werden. Das verursacht für die FSU einen

erheblichen Aufwand. Denn es ist viel Personal eingebunden und

verschlingt viel Zeit. Des Weiteren wäre das Verfahren nicht

umweltfreundlich. Denn aufgrund der geringen Wahlbeteiligung landen

mehr als 80 % der Ausdrucke im Papierkorb. Angeblich entstehen

dadurch Kosten von ca. 20.000 €. Im Verlauf der Präsentation gab es

keine Aussage, was POLYAS kostet. Intuitiv wäre zu erwarten, dass

das System weniger Kosten verursacht.

Ein weiteres Ziel ist die Erhöhung der Wahlbeteiligung. Denn

schließlich nutzen viele Studenten Facebook, also werden sie ihre

Stimme gern online abgeben. So lautete in etwa die Begründung.

Seit 2008 gibt es an der FSU Überlegungen zur Durchführung von

Online-Wahlen. Zwei Jahre später fand eine Testwahl mit Micromata an

der Graduiertenakademie statt. Am 29. Februar 2012 wurde eine neue

Wahlordnung verabschiedet. Diese ermöglicht erstmalig Online-Wahlen.

Im Verlauf der Veranstaltung wurde mehrfach erwähnt, dass die DFG

und die Gesellschaft für Informatik (GI) POLYAS

einsetzen. Insbesondere letztere als Vereinigung der Informatiker

wurde als Beleg aufgeführt, dass das System gut ist. Denn was das

schon Informatiker einsetzen … Mir fällt da nur ein: »Der Schuster

hat immer die schlechtesten Schuhe«.

Die Studierenden haben mittlerweile alle ein Anschreiben

bekommen. Dort steht drin, wo man sich anmelden kann, wie sich das

Loginkennzeichen zusammensetzt (Matrikelnummer und Geburtsdatum),

wie die Passphrase ist und wie der Fingerprint des SSL-Zertifikats

aussieht. Somit wäre der Login und die Wahl theoretisch

möglich. Laut Auskunft von Christoph gibt es einen zweiten Anlauf

für die Online-Wahl. Dieser startet am 9. Juli 2012. Mittlerweile gibt es dazu eine Wahlbekanntmachung.

Bei der Präsentation gab es an der Stelle Screenshots vom

Wahlportal. Lustigerweise war im Suchfeld des Browsers zu lesen,

welche Frage derjenige zuletzt an Google gegeben hatte. Diese

lautete: »Wie mache ich einen Screenshot?«

Der technische Wahlvorgang war für mich nicht nachvollziehbar. Denn

zum einen besteht dieses aus einer Vielzahl von Schritten, wo

diverse Dinge passieren. Ich konnte da nicht gleichzeitig

mitschreiben und -denken. Jedoch gibt es die Diplomarbeit »Anbindung

eines externen Authentifizierungsdienstes an ein Online-Wahlsystem«

von Christian Backes. Dort stehen einige Details dazu drin (siehe Shownotes unten).

Schließlich folgten Fragen, die entweder vorab abgegeben wurden oder

sich im Anschluss stellten. Ein Teil bezog sich auf Verschlüsselung

und Technik. Micromata generiert die Passphrases (TANs) und

verschlüsselt diese mit GnuPG. Das Ergebnis wird an die FSU

gegeben. Die Erzeugung der TANs könnte jedoch auch bei der FSU

erfolgen.

Das System ist abgeschottet. Es läuft nur die Wahlsoftware und keine

anderen Dienste. Gleichzeitig findet eine Prüfung mit Aide und Tripwire statt.

Die Software wurde in Java geschrieben. Micromata verwendet

Bouncycastle mit 2048 Bit RSA und 256 Bit AES. Weiterhin wird

angeblich intern SHA-256 als Hashalgorithmus benutzt. Im Rahmen der

Vorführung später waren jedoch Zeilen mit MD5 zu lesen. Auf

Nachfrage antwortete ein Vertreter der Firma, dass die Logmeldungen

noch nicht angepasst wurden.

Gerade im Lichte des Vorfalls an der FSU ist die Frage nach der

Verfügbarkeit interessant. Angeblich gab es bisher einen

Hardwareausfall. Dies führte zu sechs Stunden

Nichterreichbarkeit. Ansonsten wurde immer 100 % Verfügbarkeit

erzielt. Wie wohl die offizielle Zahl für die FSU aussieht?

Die Vertreter des Stura wollten auch wissen, welche unabhängigen Sicherheitsunternehmen den Code geprüft haben sowie wie dieser Test durchgeführt wurde. Nach meiner Mitschrift beantwortete der Vertreter von Micromata die Frage nach den Prüfunternehmen insofern, als das der Code vom BSI und von der DFG geprüft wurde. Einen Penetrationstest soll es seitens der DFG und von »Redteam Aachen« gegeben haben. Auf meine Nachfrage in der Veranstaltung, zu welchem Ergebnis die Tester gekommen sind, wurde gesagt, dass keine Schwachstellen außer Denial of Service gefunden wurden. Ich nahm an, dass es sich um die Firma RedTeam Pentesting aus Aachen und verlinkte darauf. Die Firma nahm Kontakt zu mir auf und teilte mir mit, dass sie keinerlei Auskunft über Kunden und Nichtkunden erteilen und nur in Einzelfällen eine Freigabe der Testergebnisse erteilen. Der Geschäftsführer von Micromata, Herr Reinhard, ließ in der Zwischenzeit mitteilen, dass die obige Aussage so nicht von seinen Mitarbeitern getroffen wurde. Dies betrifft sowohl die Aussage zum BSI wie die zum RedTeam. Damit bleibt also weitgehend offen, welche externe Firma den Code wie geprüft hat.

Irgendwann war meine Batterie am Ende und ich habe nicht weiter

mitgetippt. Am Ende ging es noch um das Kompilieren der

Software. Das sprach Christoph auch im Podcast an. Daneben gab es

weitere eher technische Fragen.

Relativ wenig wurden eher juristische Fragen

angesprochen. Constanze erwähnte bereits die Grundsätze, die

zuletzt das Bundesverfassungsgericht an Wahlen im Allgemeinen

gestellt hat. In den Leitsätzen zum Urteil 2 BvC 3/07 vom 3.3.2009 schrieben die Richter:

Der Grundsatz der Öffentlichkeit der

Wahl, […], gebietet, dass alle wesentlichen Schritte der Wahl

öffentlich überprüfbar sind, […].

Bei einer klassischen Wahl ist

das vollständig gegeben. Da wird ein Papierzettel in eine Urne

geworfen. Später werden alle Zettel herausgeholt und

ausgezählt. Das Eregbnis wird anschließend übermittelt. Jeder

Mensch mit grundlegenden mathematischen Fähigkeiten kann das

Verfahren verstehen und sieht, wenn manipuliert wird. Wie ist das

bei Online-Wahlen? Schon oben schrieb ich, dass der gesamte

Wahlvorgang nicht so auf die Schnelle zu verstehen ist. Bereits

hier benötigt man tiefergehende Kenntnisse in der Informatik, um

den Ablauf zu verstehen. Das heißt, selbst wenn man davon überzeugt

ist, dass die Software fehlerfrei funktioniert, kann nicht jeder

die Funktionsweise einfach nachvollziehen. Wie das mit der

Fehlerfreiheit ist, sieht man ja am Start des Systems an der FSU.

Insofern bleiben die grundsätzlichen Bedenken bestehen. Selbst die

Vertreter von Micromata räumten in der Präsentation ein, dass ihr

System nicht den Anforderungen des BVerfG gerecht würde. Aber

offensichtlich erheben sie an Uniwahlen andere Ansprüche.

Ich würde mich freuen, wenn sich Studierende der FSU über die

Probleme derartiger Wahlsysteme klar werden und ihr Kreuz für die

Urabstimmung entsprechend setzen. Gleichzeitig benötigt die Stura

die Unterstützung, um Informationen zu verteilen bzw. Gegenaktionen

zu planen. Solltet ihr also Probleme sehen, meldet euch beim

Stura. Habt ihr weitere Informationen zu POLYAS an der FSU oder

anderswo, steht euch das Kommentarfeld offen. Viel Spaß beim Hören

des Podcasts.

Download und Anhören

Shownotes

Update: Klar gestellt, dass Aussage zur Prüfung des Code von Micromata-Vertretern kam.

Update 2: Micromata widerspricht einer Aussage. Blogbeitrag entsprechend angepasst.

]]>

Heute ist Dr. Daniel Gerber, Mitglied des sächsischen Landtags, zu Gast beim Datenkanal. Im Juli 2023 veröffentlichte er einen Toot über den Beschluss zur Open-Source-Strategie in der Sächsischen Staatsverwaltung. Das klang natürlich sehr interessant und so fanden wir uns nach der Anfrage zu einem Gespräch zusammen.

Heute ist Dr. Daniel Gerber, Mitglied des sächsischen Landtags, zu Gast beim Datenkanal. Im Juli 2023 veröffentlichte er einen Toot über den Beschluss zur Open-Source-Strategie in der Sächsischen Staatsverwaltung. Das klang natürlich sehr interessant und so fanden wir uns nach der Anfrage zu einem Gespräch zusammen.

Jörg und Jens waren dieses Jahr wieder zu Besuch bei den Chemnitzer Linux-Tagen. In der Sendung besprechen wir Vorträge, die wir besuchten bzw. die uns gefielen. Im Gegensatz zum letztjährigen Datenkanal haben wir keine Interviews geführt.

Jörg und Jens waren dieses Jahr wieder zu Besuch bei den Chemnitzer Linux-Tagen. In der Sendung besprechen wir Vorträge, die wir besuchten bzw. die uns gefielen. Im Gegensatz zum letztjährigen Datenkanal haben wir keine Interviews geführt.